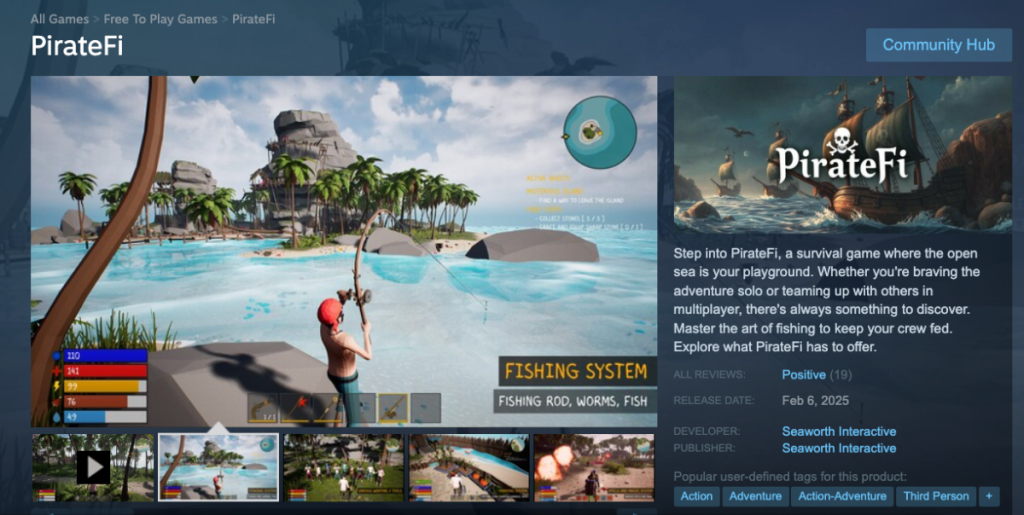

La semana pasada, Valve eliminó un juego de su tienda en línea Steam porque el producto estaba mezclado con malware que los piratas informáticos plantaron un juego de Steam.

Después de la eliminación del juego, que se llamó PirateFi, los investigadores de seguridad analizaron el malware y descubrieron que quien lo plantó modificó un videojuego existente en un intento de engañar a los jugadores para que instalaran un Troyano llamado Vidar.

Marius Genheimer, un investigador que analizó el malware y trabaja en SECUINFRA Falcon Team, dijo a TechCrunch que, a juzgar por los servidores de comando y control asociados con el malware y su configuración, «sospechamos que PirateFi fue solo una de las múltiples tácticas utilizadas para distribuir cargas útiles de Vidar en masa».

«Es muy probable que nunca haya sido un juego legítimo que se alteró después de la primera publicación», dijo Genheimer.

En otras palabras, PirateFi fue diseñado para propagar malware.

Genheimer y sus colegas también descubrieron que PirateFi se construyó modificando una plantilla de juego existente llamada Easy Survival RPG, que se anuncia a sí misma como una aplicación de creación de juegos que «te brinda todo lo que necesitas para desarrollar tu propio juego para un jugador o multijugador». La licencia del fabricante del juego cuesta entre 399 y 1.099 dólares.

Esto explica cómo los piratas informáticos pudieron enviar un videojuego funcional con su malware con poco esfuerzo.

Según Genheimer, el malware de robo de información Vidar es capaz de robar y exfiltrar varios tipos de datos de las computadoras que infecta, que incluyen: contraseñas de la función de autocompletar del navegador web, cookies de sesión que se pueden usar para iniciar sesión como alguien sin necesidad de su contraseña, historial del navegador web, detalles de la billetera de criptomonedas, capturas de pantalla y códigos de dos factores de ciertos generadores de tokens. así como otros archivos en la computadora de la persona.

Vidar se ha utilizado en varias campañas de piratería, incluida una que intenta robar las credenciales del hotel de Booking.com, otras con el objetivo de implementar ransomware y otro esfuerzo para plantar anuncios maliciosos en los resultados de búsqueda de Google. Durante 2024, el Centro de Coordinación de Ciberseguridad del Sector Salud (HC3) informó que Vidar, que se descubrió por primera vez en 2018, ha «crecido hasta convertirse en uno de los ladrones de información más exitosos».

Los ladrones de información son tipos comunes de malware diseñados para robar información y datos de la computadora de una víctima.

Los ladrones de información a menudo se venden en el modelo de malware como servicio, lo que significa que el malware puede ser comprado y utilizado incluso por piratas informáticos con poca habilidad. Esto también hace que identificar quién estaba detrás de PirateFi sea «muy difícil», dijo Genheimer, ya que Vidar «es ampliamente adoptado por muchos ciberdelincuentes».

Genheimer dijo que analizaron varias muestras del malware incluido en PirateFi, una encontrada en el repositorio de malware en línea VirusTotal, que aparentemente fue subido por un jugador en Rusia; otro que identificaron a través de SteamDB, un sitio web que publica información sobre juegos alojados en Steam. Los investigadores encontraron otra muestra en una base de datos de inteligencia de amenazas a la que tienen acceso. Las tres muestras de malware tienen la misma funcionalidad, según Genheimer.

Seaworth Interactive, los supuestos desarrolladores de PirateFi, no tienen presencia aparente en línea. Hasta la semana pasada, el juego tenía una cuenta X, que ahora ha sido eliminada. La cuenta incluía un enlace al juego en Steam.

Los propietarios de la cuenta no respondieron a una solicitud para chatear a través de Mensaje Directo antes de que se eliminara.

Fuente traída por Pagina Creativa: TechCrunch

0 comentarios